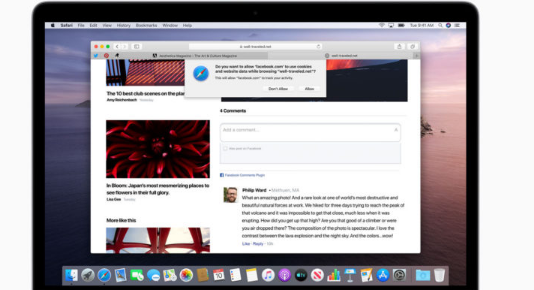

开发人员杰夫·约翰逊(Jeff Johnson)发现了macOS中的一个隐私漏洞,可以完全访问Safari应用程序文件夹中的私人文件。零日漏洞利用可以为Safari克隆应用提供对用户文件的完全访问权限,并诱使他们使用该文件,从而使黑客能够窃取其数据。该错误于2019年12月首次报告给Apple,并影响macOS 10.14和更高版本的操作系统。

该漏洞由开发人员Jeff Johnson报告,存在于macOS的称为TCC(透明,同意和控制)的隐私保护系统中,该系统应防止未经授权的应用程序访问Mac上受保护的文件。TCC会表面检查应用程序的代码签名,并根据其捆绑包标识符授予例外。这意味着从理论上讲,黑客可以克隆Safari应用程序,将其放置在Mac上的其他位置,然后对其进行修改以窃取数据。由于存在隐私保护漏洞,因此克隆的Safari应用仍将能够访问原始Safari应用有权访问的私人数据。

尽管最初在2019年12月报告了此问题,当时苹果启动了其Bug赏金计划,但已经超过6个月了,该漏洞仍未解决。从那以后,苹果发布了许多macOS Catalina更新,但都没有解决此问题。根据Apple提供的错误修复程序的状态,Jeff认为,即使macOS Big Sur也存在此问题,他不希望Apple很快修复该问题。

您应该担心这个问题吗?这取决于您对macOS隐私保护的总体感觉。在Mojave之前,Mac上根本不存在隐私保护功能,因此与High Sierra和更早版本相比,现在的状况没有任何恶化。我个人的观点是,macOS隐私保护主要是安全区,只会损害合法的Mac开发人员,同时允许恶意软件应用程序通过许多现有漏洞(例如我所披露的漏洞)绕过它们,其他安全研究人员也已发现。我认为,如果您已经在Mac上运行了具有恶意功能的非沙盒应用程序,那么无论如何您都会遇到麻烦,因此这些隐私保护措施将无法挽救您。最好的安全性是选择安装哪种软件,请务必避免一开始就在Mac上安装恶意软件。我的安全性研究集中在macOS隐私保护上是有原因的:我的目标是表明,苹果令人失望的Mac锁定并不能通过所谓的隐私和安全优势来证明。在这方面,我想一次又一次地证明了我的观点。无论如何,您都有权知道您所依赖的保护系统实际上并没有在保护您。